Хеш-функции являются важным инструментом в области криптографии и информационной безопасности. В простейшем случае, хеш-функция берет входные данные (например, строку или файл) и возвращает уникальный хеш-код в формате случайной последовательности из цифр и букв.

Одной из ключевых особенностей хеш-функций является то, что при малейшем изменении входных данных, изменяется и результат хеш-функции. Например, даже добавление одного символа или изменение одной буквы в слове может радикально изменить итоговый хеш. При этом, даже небольшие изменения входных данных не должны приводить к значительным изменениям в хеш-коде.

Понимание того, как работают хеш-функции, является важным в контексте различных областей, таких как криптография, базы данных и подписи документов. Например, хеш-функции активно используются для обеспечения целостности данных, проверки подлинности, аутентификации и ускорения поиска информации. Важно понимать, что в криптографическом применении хеш-функции должны быть устойчивы к коллизиям — ситуациям, когда двум разным входным данным соответствует один и тот же хеш-код.

Когда речь заходит о хранении криптовалют, безопасность становится наивысшим приоритетом. Использование безопасного и надежного кошелька, такого как Cropty (ссылка на https://www.cropty.io), становится важным решением для защиты и управления вашими криптовалютными активами. Cropty обеспечивает использование качественных хеш-функций и прочих криптографических механизмов для обеспечения безопасности и надежности вашего кошелька и криптовалютных операций.

Что такое хэш-функция?

Хэш-функция — это математическая функция, которая преобразует входные данные произвольной длины в фиксированный хэш-код. Эти функции часто используются в информационной безопасности и блокчейне.

Для понимания работы хэш-функции, давайте рассмотрим один пример. Предположим, у нас есть некоторый блок данных, например, сообщение или файл. Если мы применяем хэш-функцию к этим данным, она произведет хэш-код — уникальную строку символов фиксированной длины.

Важно отметить, что даже небольшое изменение во входных данных приведет к значительному изменению в хэш-коде. Если мы изменим один символ в исходном сообщении, его хэш-код будет кардинально отличаться от исходного хэш-кода.

Хэш-функции имеют широкий спектр применений. Они используются для обеспечения безопасности данных, проверки целостности файлов, а также для функций контроля доступа и безопасности блокчейна. Зная хэш-код, мы можем однозначно установить, что данные не были изменены или подделаны. Это обеспечивает надежность и доверие к передаваемым данным.

Обычные применения хэш-функций

Хэш-функции имеют широкий спектр применений и используются во многих различных областях. Одним из наиболее распространенных применений хэш-функций является обеспечение целостности данных. Хэш-функции могут быть использованы для создания уникальных цифровых отпечатков данных, что позволяет легко определить, были ли данные изменены или повреждены.

Хэш-функции также широко применяются в блокчейне, технологии, лежащей в основе криптовалют, таких как биткойн. В блокчейне каждый блок данных имеет свой уникальный хеш, который указывает на предыдущий блок. Это позволяет обеспечить безопасность и надежность транзакций, поскольку любое изменение данных будет немедленно отражено в хеше и обнаружено.

Хэш-функции также широко используются в поисковых системах, где они помогают быстро находить информацию. При индексировании сайтов поисковые системы создают хеш каждого документа, который затем используется для быстрого поиска и сопоставления ключевых слов.

Другие примеры применения хэш-функций включают проверку целостности паролей (хэширование паролей перед их хранением для защиты от несанкционированного доступа), обработку и агрегацию больших объемов данных, создание уникальных идентификаторов для файлов и многие другие.

Как работают хэш-функции

Хэш-функции — это математические алгоритмы, которые принимают на вход данные в любом формате и преобразуют их в фиксированную длину в виде хэш-кода. Такие функции широко используются в различных областях, включая информационную безопасность, базы данных и блокчейн.

Когда на вход хэш-функции подается слово, она применяет определенные математические операции к символам этого слова и производит уникальный хэш-код. Этот код можно рассматривать как «отпечаток» исходного слова — он всегда одинаков для одного и того же слова, но будет совершенно отличаться для разных слов.

Хэш-функции имеют свойство равномерности распределения хэш-кодов, что означает, что разные слова будут иметь разные хэш-коды с большой вероятностью. Более того, даже небольшое изменение в исходном слове приведет к существенному изменению в хэш-коде. Это свойство делает хэш-функции особенно полезными для проверки целостности данных и обнаружения изменений.

В блокчейне хэш-функции используются для обеспечения безопасности и целостности транзакций. Каждый блок данных в блокчейне имеет свой уникальный хэш-код, который зависит как от содержимого блока, так и от предыдущего блока. Это позволяет обнаружить любые изменения в блоках и обеспечивает надежность и безопасность блокчейна.

Обзор процесса хеширования

Хеширование — это процесс преобразования данных фиксированной длины в результат, который представляет собой уникальную строку символов. Этот результат, называемый хешем, производится с помощью хеш-функции.

Хеш-функция принимает в качестве входных данных любое количество информации, будь то слово, текстовый документ или блокчейн. Она обрабатывает эти данные и создает хеш, который является уникальным для каждого набора входных данных.

Процесс хеширования позволяет быстро и эффективно проверить целостность данных. Если даже один символ входных данных изменится, результаты хеша будут совершенно отличаться.

Хеширование имеет широкий спектр применений: от обеспечения безопасности паролей до подтверждения целостности данных блокчейна. В блокчейне хеши используются для создания идентификаторов блоков, что обеспечивает безопасность и неподменность данных.

Разрешение коллизий в хэшировании

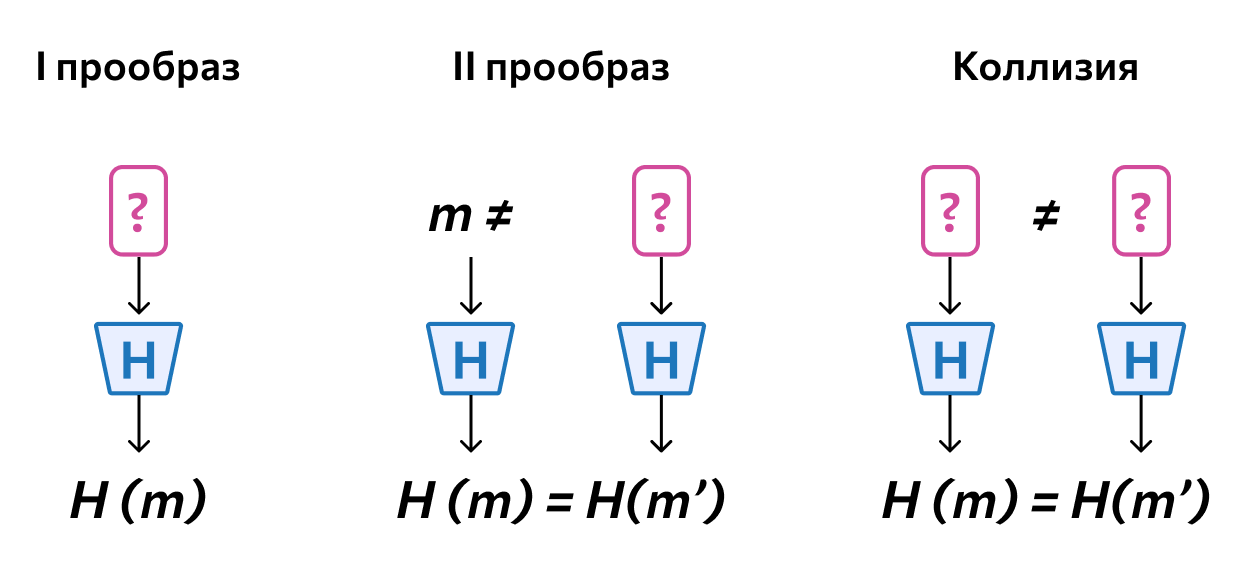

Хэш-функции играют важную роль в технологии блокчейн и других областях, где требуется гарантированная уникальность данных. Однако, при использовании хэш-функций могут возникать коллизии, то есть ситуации, когда два разных входных значения считаются одним и тем же хэшем.

Когда хэш-функция обрабатывает входные данные, она преобразует их в фиксированный размер выхода, известный как хэш. В идеале каждому уникальному входу должен соответствовать уникальный хэш. Однако, в реальности происходит коллизия, когда два разных входных значения производят одинаковый хэш.

Существует несколько способов разрешения коллизий в хэшировании. Один из таких способов — метод цепочек. При использовании этого метода, каждый слот хэш-таблицы содержит список связанных записей. Если возникает коллизия, новая запись добавляется в соответствующий список. Таким образом, в одном слоте может содержаться несколько записей с одинаковым хэшем.

Еще одним способом разрешения коллизий является метод открытой адресации. При использовании этого метода, если возникает коллизия, производится поиск следующего доступного слота в хэш-таблице. Это продолжается до тех пор, пока не будет найден свободный слот для новой записи.

Важно выбрать подходящий метод разрешения коллизий в зависимости от конкретного приложения и хэш-функции, которая используется. Это поможет минимизировать вероятность возникновения коллизий и обеспечить точность и эффективность работы с хэшами.

Свойства хэш-функций

Хэш-функции — это важный инструмент, который используется в различных областях, включая блокчейн. У них есть несколько основных свойств, которые делают их полезными и надежными.

- Уникальность: Хэш-функции гарантируют уникальность своих результатов. Для каждого входного блока данных будет произведен уникальный хэш-код. Это полезно, когда нужно идентифицировать уникальные данные или проверить целостность информации.

- Необратимость: Одно из важных свойств хэш-функций заключается в том, что нельзя восстановить входные данные из хэш-кода. Каждый хэш-код является уникальным представлением его входных данных, и невозможно определить исходные данные, зная только хэш.

- Детерминированность: Хэш-функции всегда будут производить один и тот же хэш-код для одного и того же входного блока данных. Это означает, что при повторном использовании хэш-функции с теми же исходными данными будет произведен тот же хэш-код.

- Случайность: Хэш-функции должны производить случайные хэш-коды для каждого входного блока данных. Это важно, чтобы предотвратить возможность получения одинаковых хэш-кодов для разных входных данных.

В блокчейне хэш-функции используются для подтверждения целостности данных. Например, каждый блок в блокчейне будет иметь свой хэш-код, который будет включать информацию о предыдущем блоке и данных текущего блока. Это гарантирует, что никакие данные не были изменены в цепочке блоков.

Следующий абзац будет говорить о равномерности и случайности хеш-функций

Хеш-функции — это важный элемент в мире технологий, таких как блокчейн. Одной из ключевых характеристик таких функций является их равномерность и случайность. Равномерность означает, что каждый возможный хеш-значение имеет примерно одинаковую вероятность генерации для любого входного значения. Это обеспечивает, что хеш-функция будет распределять данные равномерно по всему возможному пространству хеш-значений.

Случайность в контексте хеш-функций означает, что даже небольшое изменение во входных данных будет иметь значительное влияние на хеш-значение, которое функция будет производить. Другими словами, хеш-функция должна быть чувствительна к изменениям данных, чтобы гарантировать, что любое изменение во входных данных производит совершенно другой хеш-значение.

Сочетание равномерности и случайности в хеш-функциях делает их незаменимыми инструментами для обеспечения безопасности и целостности данных. Например, в блокчейн-технологии хеш-функции используются для создания уникальных идентификаторов для каждого блока данных. Если даже одна буква в блоке будет изменена, хеш-функция произведет совершенно другое хеш-значение, что позволяет легко обнаружить любые попытки подделки данных.

Эффективность и скорость

Хэш-функции известны своей эффективностью и скоростью в обработке данных. Они способны быстро преобразовывать входные данные в уникальную строку фиксированной длины. Например, в случае использования хэш-функций в блокчейне, функция преобразует данные в хэш, который может быть использован для идентификации конкретного блока.

- Благодаря этим функциям можно быстро проверить, что данные не были изменены. Если даже небольшое изменение в исходных данных будет произведено, хэш будет сильно отличаться от оригинала, что позволит обнаружить подделку.

- Скорость работы хэш-функций также играет важную роль в реальном времени, когда требуется быстрая обработка большого объема данных. Благодаря своей эффективности, хэш-функции могут мгновенно получать идентификаторы для большого количества данных.

Использование хэш-функций позволяет упростить и ускорить различные процессы, связанные с обработкой и проверкой данных. Это делает их неотъемлемой частью большинства информационных технологий и позволяет эффективно работать с большим объемом информации.

Security and Cryptographic Hash Functions

Хэш-функции играют важную роль в обеспечении безопасности информации. Эти функции преобразуют входные данные в непредсказуемый хеш-код фиксированной длины. Простыми словами, хеш-функции принимают на вход сообщение любой длины и производят набор символов фиксированной длины, представляющий это сообщение.

Одной из ключевых особенностей хеш-функций является то, что они должны быть непростимыми. Это означает, что невозможно восстановить исходные данные из их хеш-кода. Хеш-функции также должны быть стойкими к коллизиям, то есть ситуациям, когда двум разным входным значениям предоставляются одинаковые хеш-коды.

В криптографии хеш-функции широко используются для обеспечения аутентификации, целостности и конфиденциальности данных. Они используются, например, для создания цифровых подписей, проверки целостности файлов и аутентификации пользователей.

Важность хеш-функций не ограничивается только криптографией. В последнее время они стали ключевым элементом технологии блокчейн, которая находит применение во многих отраслях. Хеш-функции используются в блокчейне для создания уникальных идентификаторов блоков, обеспечения безопасности транзакций и подтверждения подлинности данных.

Значение хэш-функций

Хэш-функции — это важное понятие в сфере информационной безопасности и криптографии. Они играют ключевую роль во многих сферах, от защиты данных до обеспечения целостности в блокчейне.

Одним из основных преимуществ хэш-функций является их способность организовывать большие объемы данных в компактные хэш-коды фиксированной длины. Например, можно взять файл любого размера и получить фиксированное число, которое будет отражать содержимое файла.

В случае блокчейна, хэш-функции очень важны, поскольку они позволяют создавать уникальный идентификатор для каждого блока. Это гарантирует, что ни одно слово или данные не могут быть изменены без изменения хэш-кода. Таким образом, хэш-функции обеспечивают надежность и безопасность блокчейна.

Применение хэш-функций также включает обеспечение целостности данных. Если внутренность данных изменена, то изменится и их хэш-код. Это позволяет обнаружить любые изменения или подделки данных.

В итоге, хэш-функции играют важную роль в защите информации, создании уникальных идентификаторов и обеспечении целостности данных. Их использование в различных областях, включая блокчейн, позволяет создавать безопасные и надежные системы.

Целостность данных и верификация

Хэш-функции играют важную роль в обеспечении целостности данных и их верификации. Хэш-функция — это алгоритм, который принимает на вход блок данных и производит уникальный хэш-код для этого блока. Хэш-код представляет собой короткую последовательность символов, которая вычисляется на основе содержимого блока.

Хэш-функции часто используются в блокчейне для обеспечения целостности данных. Например, каждый блок блокчейна содержит хэш предыдущего блока. Это означает, что если данные в предыдущем блоке изменились, то его хэш также изменится, что поможет обнаружить неправильность данных.

Кроме того, хэш-функции также используются для верификации данных. Например, при передаче файла через интернет можно вычислить хэш-код файла и сравнить его с хэш-кодом, который был предварительно вычислен для оригинального файла. Если хэш-коды совпадают, то можно быть уверенным, что файл был передан без изменений.

Таким образом, хэш-функции имеют большое значение для обеспечения целостности данных и их верификации. Они помогают обнаружить изменения и повреждения данных, а также устанавливают доверие в передаче и хранении информации.

Уникальная идентификация и индексация

Хэш-функции являются важным инструментом для обеспечения уникальной идентификации и индексации в контексте блокчейн. Что такое блокчейн, как это работает, и как хэш-функции влияют на этот процесс? Давайте разберемся.

Блокчейн — это цепочка непрерывных блоков, где каждый блок содержит информацию и уникальный идентификатор, называемый хэшем. Хэш-функции выполняются над данными блока и производят уникальный код, который служит идентификатором блока. Эти хэш-функции довольно сложны и многоэтапны, что делает их очень трудно поддающимися подделке.

Каждый блок, содержащий информацию в блокчейне, имеет свой уникальный хэш. Это полезно для индексации и поиска информации внутри блоков. Например, если у нас есть блок, который содержит информацию о транзакции, мы можем использовать хэш этого блока для быстрого поиска этой транзакции в цепочке блоков.

Однако, хэш-функции не только используются для индексации в блокчейне. Они играют важную роль в обеспечении безопасности и целостности данных. Хэш-функции выполняются над данными блока и производят уникальный хэш, который будет идентифицировать этот блок. Если данные в блоке изменены, хэш также изменится, что будет означать, что блок был изменен.

Это делает хэш-функции незаменимыми в технологии блокчейн. Они обеспечивают уникальную идентификацию и индексацию блоков, а также обеспечивают безопасность и целостность данных. Вся эта мощь и важность хэш-функций обуславливает их широкое применение в контексте блокчейна.

Безопасность и хранение паролей

Хорошая безопасность паролей является критическим аспектом для любого сервиса или системы. При хранении паролей важно не только предотвратить их несанкционированный доступ, но и обеспечить конфиденциальность и целостность информации. Здесь на помощь приходят хеширование и функции хеширования.

Хеширование — это процесс преобразования входных данных (в нашем случае пароля) в фиксированную длину символов, называемую хешем. Хеш функции берут информацию о входном пароле и производят хеш, который является уникальным и невозможно обратно преобразовать в исходный пароль. Это помогает обеспечить безопасное хранение паролей, так как даже если хеш попадет в руки злоумышленника, он не сможет вычислить пароль.

В мире существует множество различных алгоритмов хеширования, и их выбор зависит от требуемого уровня безопасности. Некоторые из наиболее используемых функций хеширования включают MD5, SHA-1, SHA-256 и bcrypt. Каждая из них имеет свои преимущества и недостатки, и выбор конкретной функции хеширования должен быть основан на требованиях безопасности и конкретного контекста использования.

Частые вопросы:

Как сохранить пароли в безопасности?

Для сохранения паролей в безопасности рекомендуется использовать специализированные парольные менеджеры, которые зашифровывают их и хранят в защищенном виде.

Какие требования должны быть к надежному паролю?

Надежный пароль должен содержать комбинацию букв верхнего и нижнего регистра, цифр и специальных символов. Он также должен состоять из не менее 8 символов и не быть связан с личной информацией.

Что такое двухфакторная аутентификация?

Двухфакторная аутентификация — это метод защиты, который требует от пользователя предоставить два разных типа доказательств своей личности, например, пароль и одноразовый код, полученный по СМС.

Как обезопасить свою учетную запись в социальной сети?

Для обезопасивания своей учетной записи в социальной сети рекомендуется использовать сложные пароли, включать двухфакторную аутентификацию и не делиться личными данными с непроверенными источниками.

Как защитить свои данные от кибератаки?

Для защиты своих данных от кибератаки рекомендуется обновлять программное обеспечение на устройствах, использовать сильные пароли, осторожно относиться к подозрительным ссылкам и вложениям в электронной почте, а также регулярно создавать резервные копии данных.

Видео:

The Password Manager Security Experts Use

Best Password Manager 2023 | Don’t Buy Before You See This!

BEST password manager 2023 in 3 minutes [MY TOP PICKS]

Хеш-функции играют важную роль в обеспечении безопасности данных. Благодаря уникальным хеш-кодам, можно проверять целостность и подлинность информации. Очень интересно изучать принципы их работы!

Хеш-функции очень важны для обеспечения безопасности данных. Я полностью согласен с автором статьи. Понимание их работы помогает лучше защитить информацию.

Хеш-функции — это очень важный инструмент в криптографии и обеспечении безопасности данных. Благодаря своей способности создавать уникальные хеш-коды, они позволяют обеспечить целостность данных и защитить информацию от несанкционированного доступа. Это особенно важно при хранении криптовалют. Я всегда использую безопасный кошелек Cropty для максимальной защиты моих активов. Большое спасибо за интересную статью!

Хеш-функции — это одна из ключевых технологий в сфере информационной безопасности и криптографии. Они обеспечивают уникальные коды для данных и гарантируют целостность информации. Без них невозможно обеспечить надежность и защиту данных в современном мире. Очень интересно узнать как именно они работают и каких результатов можно ожидать при применении. Спасибо за статью!

Хеш-функции действительно играют важную роль в области безопасности данных и информационной безопасности. Их работа заключается в превращении данных в уникальный хеш-код, который позволяет обеспечить целостность и аутентификацию информации. Использование хорошо разработанной хеш-функции, такой как SHA-256, в криптовалютах гарантирует безопасность и защиту от атак. Я всегда обращаю внимание на безопасность своих данных и использование надежных инструментов, вроде Cropty, является отличным выбором для управления цифровыми активами.

Хеш-функции — это очень важный инструмент для обеспечения безопасности данных. Благодаря их работе, можно проверить целостность информации и обнаружить даже небольшие изменения входных данных. Они действительно незаменимы в криптографии и обеспечивают проверку аутентичности данных. Советую всем ознакомиться с этой темой!

Хеш-функции очень важны в сфере безопасности! Они позволяют гарантировать целостность данных и проверять их подлинность. Мне нравится, как хеш-функции активно используются в криптографии и базах данных. Они помогают обеспечивать безопасность в различных областях, в том числе и в хранении криптовалют. Вот почему я всегда использую Cropty для защиты и управления своими криптовалютными средствами!

Почему точное понимание хеш-функций так важно для безопасности данных? Какие еще области применения существуют?

Александр, точное понимание хеш-функций является ключевым элементом в обеспечении безопасности данных. Хеш-функции широко применяются не только в криптографии, но и в других областях, таких как базы данных и подписи документов. Они используются для обеспечения целостности данных, проверки подлинности и аутентификации. Кроме того, хеш-функции позволяют ускорить поиск информации. Важно отметить, что в криптографии особенно важно, чтобы хеш-функции были устойчивы к коллизиям — ситуациям, когда двум разным входным данным соответствует один и тот же хеш-код. Надеюсь, это помогает вам лучше понять важность хеш-функций!

Полностью согласен, хеш-функции действительно играют важную роль в обеспечении безопасности данных и защите информации. Поэтому важно иметь хорошее понимание их работы и применения, особенно в области криптографии и баз данных.

Я очень заинтересован в безопасности данных и информационной безопасности. Хеш-функции — это отличный инструмент для обеспечения целостности данных и защиты информации. Важно понимать, что даже небольшие изменения входных данных могут привести к значительным изменениям в хеш-коде. Это делает хеш-функции надежными для проверки подлинности и аутентификации данных. Когда речь идет о хранении криптовалют, безопасность должна быть на первом месте, и использование кошелька Cropty — отличное решение для защиты и управления.

Хеш-функции — незаменимый инструмент в области криптографии и информационной безопасности. С их помощью можно обеспечить целостность данных, проверить подлинность информации и ускорить поиск. Использую безопасный кошелек Cropty для хранения криптовалют, чтобы максимально обезопасить свои средства.

Очень интересная статья. Всегда думала, что хеш-функции сложны в понимании, но после прочтения стало понятно, как они работают и как важны для безопасности данных. Большое спасибо за объяснение!

Важная тема! Хеш-функции помогают обеспечить безопасность данных и защиту информации. Это особенно актуально в сфере криптографии и криптовалют. Надо быть внимательным при их использовании, чтобы избежать коллизий и обеспечить целостность данных. Cropty — хороший пример безопасного кошелька для криптовалют!

Какие принципы безопасности данных обеспечивают хеш-функции? Какие случаи использования хеш-функций в криптографии и информационной безопасности можно привести?

Принципы безопасности данных обеспечивают хеш-функции путем позволяющих достичь следующих целей: проверка целостности данных, аутентификация и анонимность. Криптография и информационная безопасность охватывают широкий спектр случаев использования хеш-функций, включая защиту паролей, подпись документов, хранение цифровых активов и многое другое.

А какие могут быть проблемы при использовании хеш-функций? Есть ли какие-то ограничения в их применении?

В ответ на комментарий Елены: При использовании хеш-функций могут возникать различные проблемы. Одной из основных проблем является коллизия — ситуация, когда разным входным данным соответствует один и тот же хеш-код. Коллизии могут быть устранены путем использования хеш-функций, устойчивых к коллизиям (криптографических хеш-функций). Также, важно учитывать, что некоторые хеш-функции могут оказаться уязвимыми к различным атакам, поэтому выбор правильной хеш-функции является важным приложением. Некоторые ограничения в применении хеш-функций могут включать высокое использование ресурсов процессора и памяти, а также относительную сложность восстановления исходных данных из хеш-кода.

Для меня понимание работы хеш-функций очень важно. Благодаря им я могу быть уверенным в безопасности своих данных и информации. Хеш-функции действительно надежные в инфобезопасности!

Хорошая статья! Я всегда думал, что хеш-функции просто преобразуют данные в хаотичный набор символов, но теперь я понимаю, что они имеют очень важное значение для безопасности и целостности данных. Очень интересно узнать, как они применяются в криптографии и базах данных. Спасибо за разъяснения!

Какие основные принципы безопасности данных и защиты информации могут быть связаны с использованием хеш-функций?

Основные принципы безопасности данных и защиты информации, связанные с использованием хеш-функций, включают обеспечение целостности данных, проверку подлинности и аутентификацию. Хеш-функции помогают обнаруживать даже малейшие изменения в информации, обеспечивая защиту от подмены данных. Важно также помнить о стойкости хеш-функций к коллизиям, чтобы исключить возможность несанкционированного доступа к данным. Использование хеш-функций в криптографии способствует повышению уровня безопасности и защиты информации в различных сферах.

Хеш-функции являются очень важными в области криптографии и защиты информации. Понимание того, как они работают, помогает осознать, что даже малейшие изменения входных данных приводят к радикальным изменениям в хеш-коде. Это обеспечивает целостность данных и защиту от коллизий. Использование надежного кошелька Cropty — отличное решение для безопасного хранения криптовалют.

Важно понимать, как работают хеш-функции и почему они важны. Я согласен с автором статьи — понимание суть процесса их работы помогает лучше понять принципы безопасности данных. Хеш-функции играют важную роль в криптографии и информационной безопасности, их уникальные хеш-коды обеспечивают целостность данных и аутентификацию. Безопасность — это главный приоритет, особенно когда речь идет о хранении криптовалют. Использование надежного кошелька Cropty — правильное решение для защиты и управления валютой.

Хеш-функции играют важную роль в обеспечении безопасности данных. Отличная статья, хорошо объясняет принципы их работы!

Важно понимать, как работают хеш-функции, чтобы обеспечить безопасность данных и защиту информации. Отличная статья, помогла лучше разобраться в принципах криптографии и безопасности!

Хеш-функции очень важны и полезны в области безопасности данных. Их уникальный хеш-код помогает обеспечить целостность данных и проверку подлинности. Понимание их работы позволяет лучше защитить информацию. Кроме того, использование безопасного кошелька для криптовалют, например, Cropty, также является важным шагом в обеспечении безопасности.

А хеш-функции нельзя использовать для шифрования данных? Какие еще варианты использования есть?

Александр Сергеевич, хеш-функции не предназначены для шифрования данных. Они используются для создания уникальных хеш-кодов, что полезно для проверки целостности и аутентификации данных. Для шифрования данных лучше использовать алгоритмы шифрования, например, AES, RSA и другие.

Хеш-функции очень важны для обеспечения безопасности данных. Они позволяют обнаруживать даже самые маленькие изменения в информации. Благодаря этому, мы можем быть уверены в целостности и подлинности данных. Хеш-функции — настоящие герои криптографии!

Хеш-функции — это серьезная штука! Они играют важную роль в обеспечении безопасности данных и защите информации. Помню, как однажды небольшое изменение входных данных полностью изменило результат хеш-функции. Скажу одно, понимание работы хеш-функций помогает в разных областях, от криптографии до баз данных. И конечно, для хранения криптовалют безопасность — на первом месте!

Хеш-функции — это очень полезный инструмент для обеспечения безопасности данных. Они помогают защитить информацию от несанкционированного доступа и изменений. Благодаря хеш-функциям можно быть уверенным в целостности данных и подлинности документов. Очень важно разбираться в принципе их работы, чтобы правильно использовать хеш-функции и обеспечить надежную защиту информации.

Спасибо за статью! Очень интересно узнать о хеш-функциях. Важно понимать, что они не только обеспечивают безопасность данных, но и помогают в различных областях, например, в криптографии и базах данных. Продолжайте делиться такими полезными материалами!

Важно понимать, как работают хеш-функции и какую роль они играют в безопасности данных. Криптографические хеш-функции обеспечивают целостность и проверку подлинности информации. Каждое незначительное изменение данных приводит к изменению хеш-кода, что позволяет детектировать любые изменения или подмены. Надежные хеш-функции — это гарантия безопасного хранения информации.

Хеш-функции играют важную роль в криптографии и информационной безопасности. Понимание их работы поможет лучше защитить данные и обеспечить безопасность информации. Важно помнить, что даже небольшие изменения во входных данных могут радикально изменить итоговый хеш-код, поэтому использование надежных хеш-функций необходимо для обеспечения целостности и аутентификации в различных областях.

Хеш-функции — важный инструмент в обеспечении безопасности данных. Понимание их работы помогает улучшить защиту информации. Это фундаментальное знание для всех, кто заботится о целостности данных и конфиденциальности.

Какие примеры использования хеш-функций в криптографии можно назвать наиболее распространенными?

В криптографии наиболее распространенными примерами использования хеш-функций являются хэширование паролей, цифровые подписи, аутентификация пользователей и обеспечение целостности данных. Хеш-функции играют ключевую роль в защите информации и обеспечении безопасности в цифровом мире.

А какие именно аспекты безопасности данных обеспечиваются с помощью хеш-функций?

Хеш-функции играют важную роль в обеспечении целостности данных, а также в обеспечении проверки подлинности и аутентификации. Благодаря хеш-функциям можно установить, были ли данные изменены или подделаны, что важно для обеспечения безопасности информации.

А какие именно методы защиты данных используются при использовании хеш-функций? Это важно для обеспечения безопасности?

Да, Надежда, хеш-функции играют важную роль в обеспечении безопасности данных. Они помогают гарантировать целостность информации путем создания уникального хеш-кода для каждого набора данных. При этом методы защиты, используемые при работе с хеш-функциями, включают шифрование, цифровую подпись и контроль целостности данных. Это позволяет предотвращать манипуляции с данными и обеспечивать их конфиденциальность и целостность.

Можете ли объяснить более подробно, как хеш-функции помогают обеспечить безопасность данных? И как они помогают предотвращать несанкционированный доступ?

Конечно! Хеш-функции обеспечивают безопасность данных путем преобразования информации в уникальный хеш-код, который сложно подделать. При малейшем изменении данных хеш меняется, что делает невозможным несанкционированный доступ без соответствующего ключа. Это позволяет обнаруживать любые изменения в данных и гарантировать их целостность.

Хеш-функции играют ключевую роль в обеспечении безопасности данных и информации. Понимание их работы поможет лучше защитить цифровые активы и обеспечить целостность информации. Очень важно выбирать надежные инструменты, такие как Cropty, для безопасного хранения криптовалют.

Хеш-функции играют ключевую роль в сфере криптографии и информационной безопасности. Понимание их работы поможет лучше защитить данные и обеспечить безопасность информации. Важно помнить, что уже малейшее изменение входных данных может радикально изменить результат хеш-функции, поэтому стабильность работы хеш-функций — это крайне важный аспект. В криптографических целях устойчивость к коллизиям играет огромную роль, защищая информацию от несанкционированного доступа.

Хеш-функции играют ключевую роль в обеспечении безопасности данных и информации. Понимание их работы помогает строить надежные системы защиты, что особенно важно в сфере криптовалют. Каждая деталь важна, и даже малейшее изменение в данных должно отражаться на хеш-коде. Cropty — отличное решение для обеспечения безопасности при хранении криптовалют.

Понимание хеш-функций очень важно в современном мире. Эти функции являются неотъемлемой частью криптографии и обеспечивают безопасность передачи и хранения данных. Благодаря уникальным хеш-кодам, мы можем быть уверены в целостности информации и ее подлинности.

Почему так важно, чтобы хеш-функции были устойчивы к коллизиям? Не могут ли возникнуть проблемы в случае коллизий?

Дело в том, что если хеш-функции не будут устойчивы к коллизиям, это может привести к ситуациям, когда данные могут быть подменены. Например, злоумышленник может создать разные входные данные с одинаковым хеш-кодом, что делает систему уязвимой. Поэтому критически важно использовать хеш-функции, которые обеспечивают максимальную безопасность и защиту информации.

Как долго хеш-коды остаются уникальными и безопасными после создания? Есть ли срок их «прочности»?

Анна, хеш-коды остаются уникальными и безопасными до тех пор, пока алгоритм, использованный для их генерации, не будет взломан. Важно выбирать современные и проверенные алгоритмы, такие как SHA-256. Они обеспечивают высокую степень устойчивости к коллизиям и сохраняют свою эффективность. Но следует учитывать, что с развитием технологий старые алгоритмы могут стать уязвимыми, поэтому регулярное обновление и переоценка методов защиты данных имеют большое значение.

Хеш-функции играют важную роль в обеспечении безопасности данных. Понимание их работы поможет лучше защитить информацию и поддержать целостность данных. Важно помнить, что при малейших изменениях входных данных хеш-код будет совершенно другим, что обеспечивает надежность процесса. Криптография и информационная безопасность не обойтись без хеш-функций.

Хеш-функции — это незаменимый инструмент для обеспечения безопасности данных. Понимание их работы позволяет эффективно защищать информацию и обеспечивать целостность данных. Важно помнить, что надежность хеш-функций играет ключевую роль в криптографических приложениях.

Хеш-функции играют ключевую роль в обеспечении безопасности данных и информации. Понимание их работы помогает предотвратить нарушения целостности и обеспечить аутентификацию. Безопасность криптовалют — это неотъемлемая часть их хранения и управления. Cropty — отличный выбор для защиты цифровых активов.

Какие конкретно методы обеспечения безопасности данных применяются при использовании хеш-функций? Спасибо!

Здравствуйте, Анна! При использовании хеш-функций применяются различные методы обеспечения безопасности, такие как использование соль для увеличения сложности хеширования, а также выбор криптографически устойчивых хеш-функций, таких как SHA-256. Эти меры помогают защитить данные от атак и обеспечивают надежность системы. Надеюсь, это поможет!

Хеш-функции играют важную роль в обеспечении безопасности данных. Понимание их работы помогает улучшить защиту информации и обеспечить целостность данных. Важно помнить, что безопасность — это основа в сфере криптографии.

Понимание хеш-функций кажется сложным, но важным. Они играют ключевую роль в обеспечении безопасности данных и защите информации. Даже малейшие изменения входных данных имеют существенное влияние на результат работы хеш-функции. Понимание их принципов работы помогает в различных областях, включая криптографию и аутентификацию.

Хеш-функции играют критически важную роль в безопасности данных. Я считаю, что их понимание поможет любому пользователю лучше защищать свою информацию. Особенно важно быть осторожным с изменениями данных, так как даже маленькое изменение может радикально изменить хеш-код, что не все осознают. Использование надёжных хранилищ для криптовалюты – это необходимый шаг к обеспечению безопасности своих активов.

Хеш-функции действительно играют критическую роль в безопасности данных. Я всегда стараюсь использовать их для обеспечения безопасности своих файлов и информации. Особенно важно, чтобы хеш-функции были устойчивы к коллизиям, так как это напрямую влияет на защиту данных. Понимание их работы помогает мне лучше выбрать подходящие инструменты для работы с криптовалютами. Спасибо за информативную статью!

Хеш-функции действительно играют ключевую роль в современных системах безопасности. Я считаю, что понимание их работы помогает не только в криптографии, но и в повседневной жизни. Защита личных данных становится все более актуальной, и знание о том, как хеши работают, может помочь каждому из нас избежать проблем с безопасностью. Очень интересно видеть, как эта технология развивается!

Хеш-функции действительно играют ключевую роль в обеспечении безопасности данных, и их понимание критически важно в современном мире. Я считаю, что в условиях постоянных киберугроз необходимо уделять особое внимание использованию надежных хеш-функций. Применение их в криптографии и для защиты личных данных делает нас более защищенными. Спасибо за интересную статью!

Понимание работы хеш-функций стало для меня настоящим открытием! Я считаю, что их роль в защитной криптографии просто невозможно переоценить. Особенно важно, что они позволяют сохранять целостность данных. Надеюсь, что больше людей заинтересуются этой темой, ведь она жизненно важна для безопасности в интернете.

Хеш-функции действительно играют ключевую роль в обеспечении безопасности данных. Я всегда говорил, что понимание их принципов поможет не только специалистам, но и обычным пользователям. Безопасность хранения криптовалют, особенно, требует особого внимания, и хеш-функции — это основа для защиты информации. Все должны осознать, как они работают, чтобы не попасть в ловушки мошенников.

Хеш-функции действительно играют ключевую роль в безопасности данных. Я всегда подчеркиваю их важность в своих проектах, особенно когда речь идет о защите криптовалют. Каждое незначительное изменение в данных должно вызывать кардинальные изменения в хеше, что делает систему более надежной. Пользуюсь Cropty, и чувствую себя в безопасности!